Noticias de Seguridad informatica: Secure-News

¿Qué hay de cierto sobre reiniciar el router para detener la infección de VPNfilter?

Antecedentes:

Talos, la división de inteligencia de ciber-seguridad de Cisco detectó un malware denominado VPNfilter el cuál infecto a no menos de medio millón de enrutadores (Routers, por sus siglas en inglés). El FBI y alguna Agencias de Seguridad Internacionales recomendarón reiniciar los enrutadores sobre todo los de la PYMES y los del Hogar. (Ver: https://www.ic3.gov/media/2018/180525.aspx)

La empresa de seguridad Securizame asegura que la infección "es persistente", lo que significa que permanecerá instalado en los enrutadores aunque se reinicien los equipos. Mientras no se haya instalado una actualización del software que solucione la vulnerabilidad, éste podrá ser comprometido nuevamente (Esto debido al simple hecho de estar expuesto a Internet todo el tiempo)

Fases del malware VPNFilter

Fase I

- El malware se instala y se camufla para evitar ser detectado.

Fase II

- El atacante puede ejecutar diferentes comandos y de esa manera robar los datos.

hacer que el enrutador funcione mal o deje de funcionar. Al incluir un ‘kill switch’ (interruptor de apagado), también podría destruir los equipos dejándolos inoperativos y eliminar el acceso a Internet para cientos de miles de usuarios, además de inspeccionar el tráfico y robar datos confidenciales.

Los atacantes podrían mediante esta botnet compartir datos entre los dispositivos y coordinar un ataque masivo utilizando los equipos como nodos.

Fase III

- Se realiza el proceso de monitoreo de las comunicaciónes y el rastreo de todo tipo de conexiones que pasa através del enrutador.

Si bien es cierto que el sólo proceso de reiniciar el enrutador permitiría evitar las fases II Y III, el problema no desaparece ya que aún continúa instalado el malware.

[Fuente1](https://blog.segu-info.com.ar/2018/05/reiniciar-el-router-para-detener-la.html?utm_source=feedburner&utm_medium=email&utm_campaign=Feed%3A+NoticiasSeguridadInformatica+%28Noticias+de+Seguridad+de+la+Informaci%C3%B3n%29)

[Fuente2](http://www.abc.es/tecnologia/redes/abci-no-reiniciar-router-no-librara-ultimo-ciberataque-ruso-201805290055_noticia.html)

[Fuente3](http://noticiasseguridad.com/hacking-incidentes/fbi-lanza-una-alerta-internacional-para-routers-cisco-por-ser-faciles-de-hackear/)

Afectación:

Routers conocidos por ser afectados por VPNFilter:

De acuerdo a los reportes de Cisco, Symantec y el Servicio de Securiad de Ucrania, los enrutadores afectados son:

- Linksys E1200

- Linksys E2500

- LinkSys WRVS4400N

- Mikrotik RouterOS Versions for Cloud Core Routers: 1016, 1036, 1072

- Netgear DGN2200

- Netgear R6400

- Netgear R7000

- Netgear R8000

- Netgear WNR1000

- Netgear WNR2000

- QNAP TS251

- QNAP TS439 Pro

- Otros dispositivos QNAP NAS ejecutándose software QTS;

- TP-Link R600VPN

Solución:

Para eliminar por completo VPNFilter y proteger su enrutador contra la infección nuevamente, debe seguir estos pasos:

- Restablecer el enrutador a los valores predeterminados de fábrica: Linksys * Netgear * MikroTik * QNAP * TP-Link

- Actualizar a la última versión de firmware: Linksys * Netgear * MikroTik * QNAP * TP-Link

- Cambie la clave de administrador predeterminada: Linksys * Netgear * MikroTik * QNAP * TP-Link

- Deshabilitar la administración remota: Linksys * Netgear * MikroTik * QNAP * TP-Link

Resetear Router

los usuarios de los dispositivos afectados deberían reiniciar esos dispositivos en cuanto les sea posible. Si lo hacen se eliminarán los componentes destructivos de VPNFilter, algo que hace recomendable (comos siempre) la actualización a nuevas versiones del firmware de esos dispositivos que corrigen el problema.

Glosario:

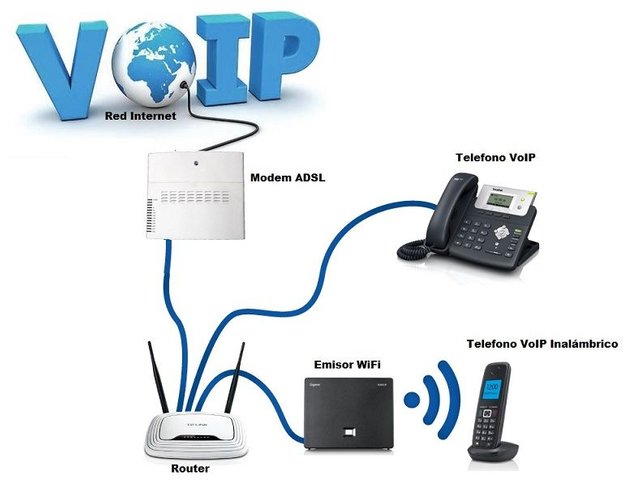

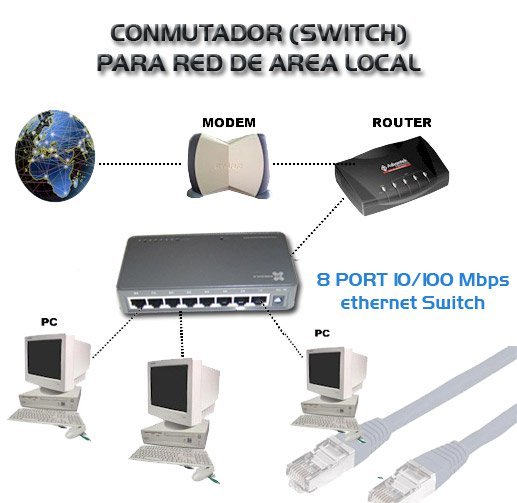

CISCO(Cisco Systems es una empresa global con sede en San José, California, Estados Unidos, principalmente dedicada a la fabricación, venta, mantenimiento y consultoría de equipos de telecomunicaciones).Routeres un dispositivo de hardware que permite la interconexión de ordenadores en red. Así, permite que varias redes u ordenadores se conecten entre sí y, por ejemplo, compartan una misma conexión de Internet.Botnetes el nombre genérico que denomina a cualquier grupo de PC infectados y controlados por un atacante de forma remota

God Bless You!

@biblegateway you're on the @abusereports naughty list!

Bad Steemian! Bad!

Thanks to you too

Thanks to you too