Steemit Crypto Academy|Temporada 3: Semana 2 | Hash y Criptografía|Tareas realizadas por @josegregori

Buenas tardes a todos ustedes y a la Comunidad de Steemit Cripto Academy.

Explique ¿Qué significa la resistencia a la colisión? y ¿Qué significa resistencia a la preimagen?

Para iniciar la pregunta es importante conocer la criptografía, se puede decir que este concepto se inicio con el surgimiento del bitcoin en el año 2009, para transportarlo al mundo financiero, cuando se inicia la cadena de bloques o la red, se ven en la necesidad de hacer uso del hash, o también denominado resumen criptográfico, pensando en la seguridad que deben garantizar a la información que se suministra producto de las transacciones que se efectúan de forma rápida.

El termino hash, se hace connotación a la cocina cuando hace referencia a la composición o unión de algo, lo mismo representa para la criptografía, pero cuál es la principal función de los hash criptográficos, es que van a ser los algoritmo matemáticos que van a convertir los datos entrantes, diseñados particularmente para dar protección a las contraseñas, como protección de los mensajes, incluso podemos hacer prueba de la misma, con la confirmación del los hash anteriores y posteriores de la comunicación de datos.

En este orden de ideas, la colisión se va a originar cuando dos datos de entrada disímiles o desiguales, van a formar el mismo resultado, por eso se usa el termino de colisión que es choque de información, Incluso es muy común observar que el mismo hash puede dar como resultado a un infinito número de entradas. Con esto quiero explicar que una función hash debe ser resistente a la colisión, porque como responde que haya dos entradas que den como resultado la misma salida, el valor radica es que todos los datos que ingresen sean iguales para llegar al mismo resumen hash y ser deterministas, porque lo importante de todo lo mencionado es que el resumen criptográfico es único e irrepetible.

Los Investigadores y hackers en el mundo han establecido el estudio de funciones hash no resistentes a la colisión, e incluso han tenido el logro que han querido alcanzar, en su momento, pero con los avances tecnológicos se ha quedado estancados, una de las más conocidas fue la función hash MD5. Así mismo han ambicionado con funciones hash resistentes a crear colisión, pero no han alcanzado el propósito por la seguridad de las funciones hash, porque deben descubrir otros métodos que rompan con los algoritmos actuales que son bastantes seguros.

Desde este contexto, en el mundo criptográfico, se describe que los algoritmos de hash, provocan un resumen de longitud preciso a partir de un acceso de longitud equivocado. Para que las funciones de hash, se consideren seguras deben cumplir al menos con tres participaciones, una de ellas es la resistencia a la preimagen, que significa que los datos de entrada arrojan el mismo resultado, Además, una buena función hash, debe ser resistente a pre-imagen, que quiero explicar con esto, que implica ser computacionalmente factible, para ello debe demorar muchísimos años con recursos computacionales significativos, para que el hackers lo concluya muy fácilmente.

Use tronscan y etherscan para verificar el hash del último bloque y el hash de esa transacción. Se requiere capture de pantalla para su comprobación

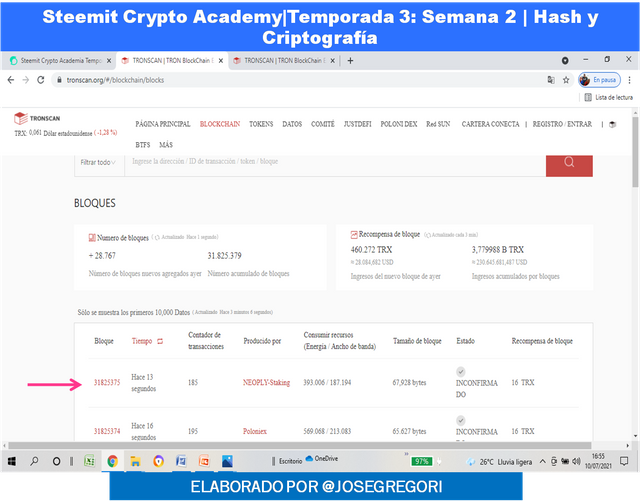

Tronscan para verificar el hash del ultimo bloque y el hash de esa transacción.

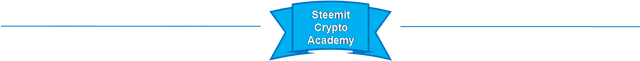

Primeramente ingreso al enlace: https://tronscan.io/. En esta pagina se va a visualizar la pagina principal del Tronscan y en ella tambien vamos a ver varios iconos.

Para visualizar el hash del ultimo bloque debo ir al icono de blockchain

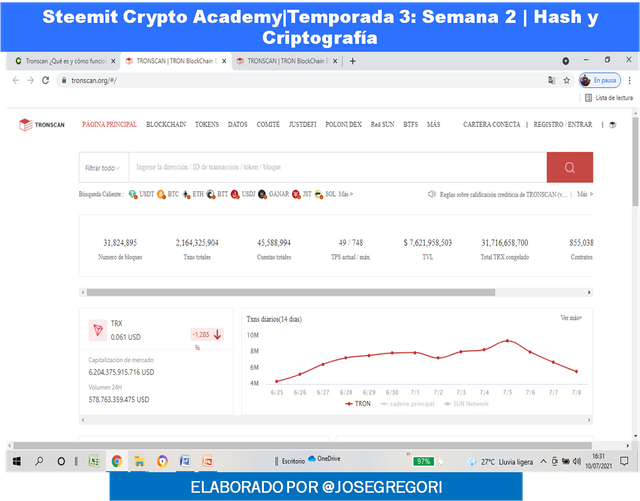

Al hacer click en blockchain me va a mostrar varios iconos los cuales son:

- nodos

- bloques( Este es el icono que debo seleccionar para visualizar el ultimo bloque de la cadena)

- transacciones

- transferencias

- cuentas

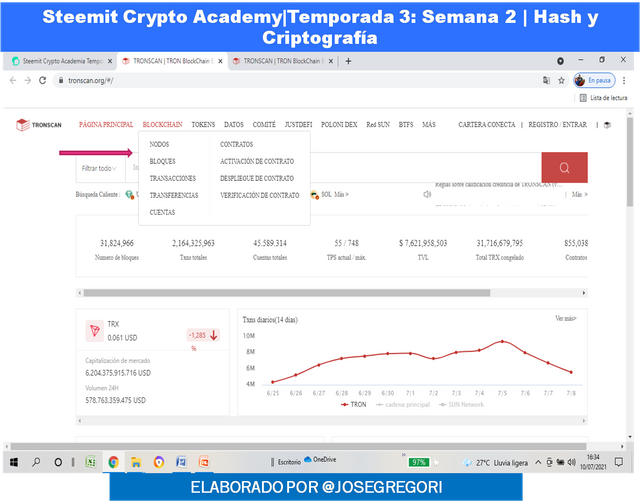

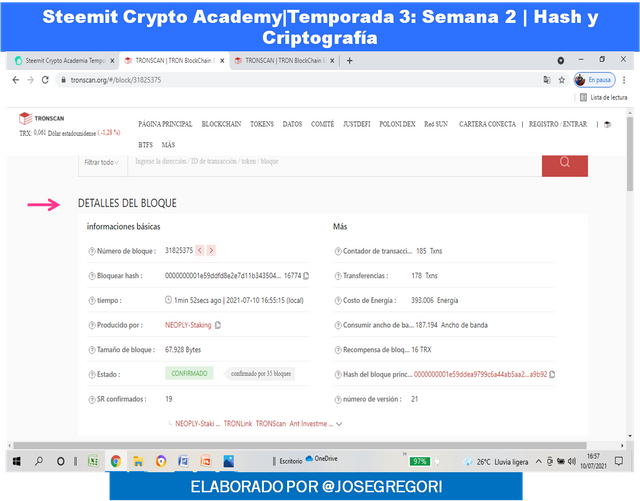

En el icono de Bloque seleccionado, facilmente me describe toda la información del bloque

Claramente, aparece el hash del bloque , además tambien puedes visualizar el hash del bloque anterior y posterior, obviamente si vas a ver el posterior te va a mostrar el hash del ultimo bloque pero como las transaccione s se realizan en cuestiones de segundo, el numero de bloques va aumentando.

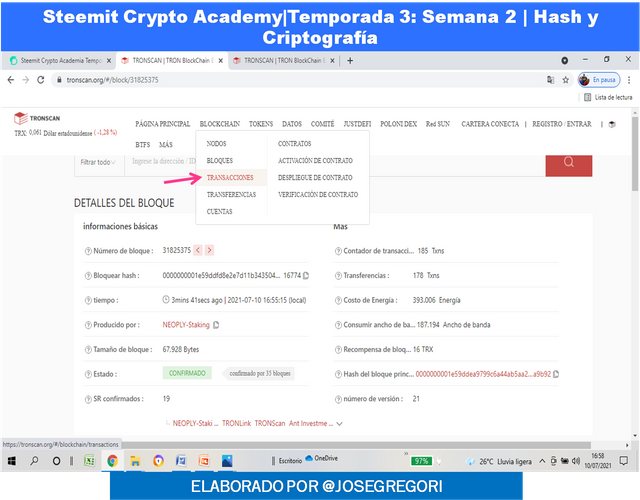

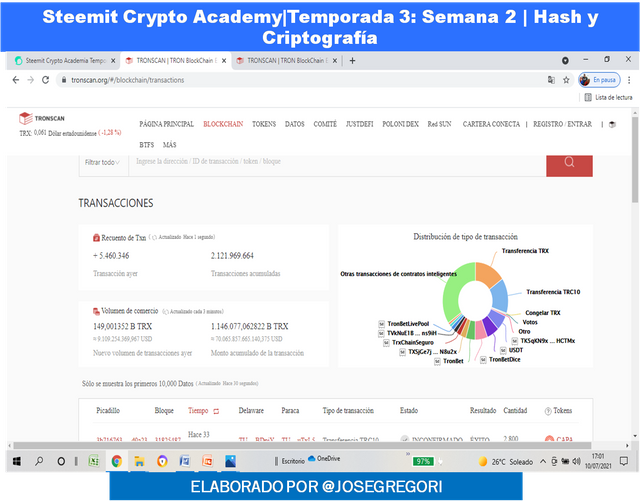

En esa misma página, donde se muestra las caracteristicas del bloque, podemos ir en la parte superior en el icono de blockchain y se va mostrar el hash de la transacción.

Para ello debo seleccionar el icono de transacción y alli se va a mostrar todas las caracteristicas de la transacción realizada con respecto al ultimo bloque.

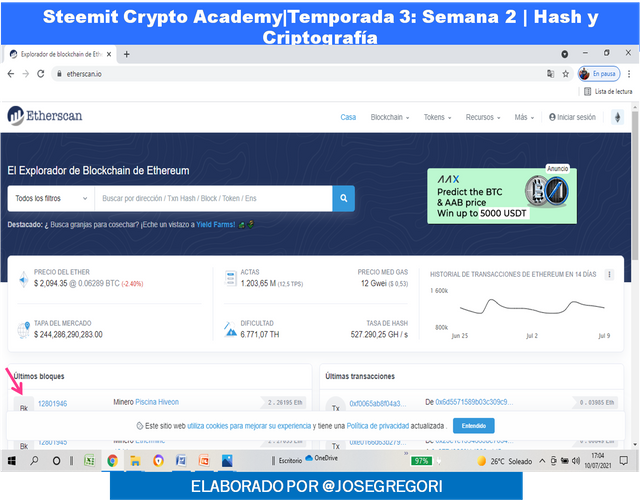

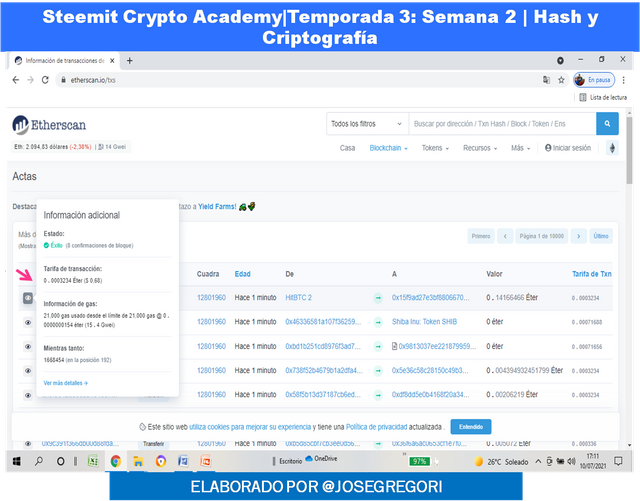

Etherscan para verificar el hash del ultimo bloque y el hash de esa transacción.

Para verificar el has en Etherscan debo hacerlo a través del siguiente enlace: https://cn.etherscan.com/

Aqui va a ser lo mismo que en el enlace anterior, pero ya en la paginal principal me mustra la información del ultimo bloque.

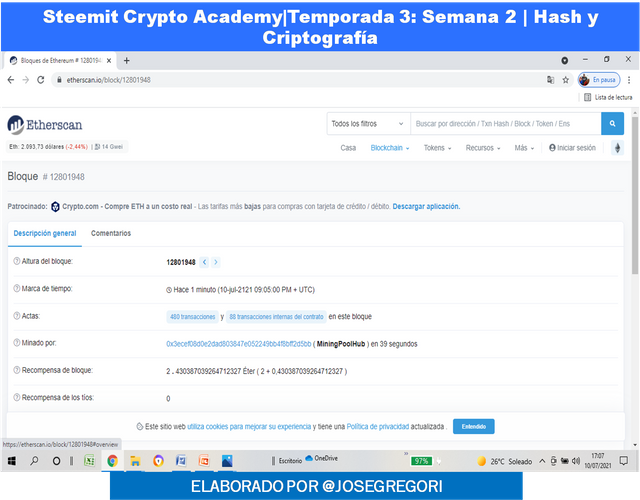

Ahora debo seleccionar el ultimo bloque, y de allí me envia a la pagina donde se visualiza todas las caracteristicas del ultimo bloque entre ella el hash, que es lo que estoy indagando.

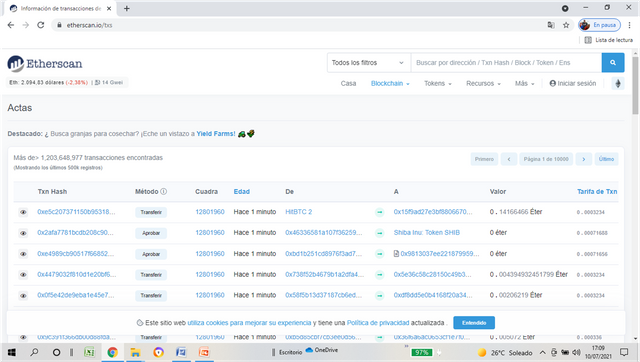

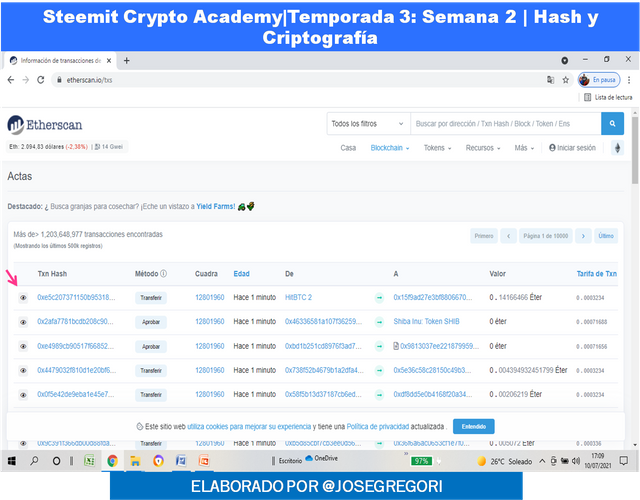

Por otro lado, si quiero ver el hash de la transacción, me voy donde aparece un icono pequeño al lado del bloque que tiene forma de un ojo, en este caso quiero conocer la transacción del ultimo, selecciono o hago click , inmediatamente me muestra el hash de la transacción.

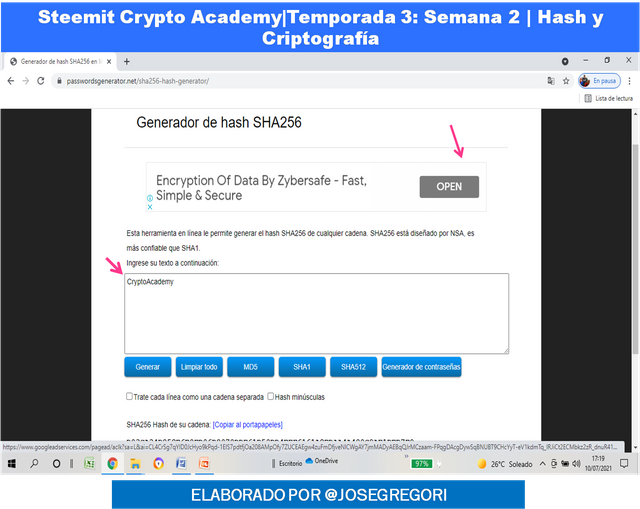

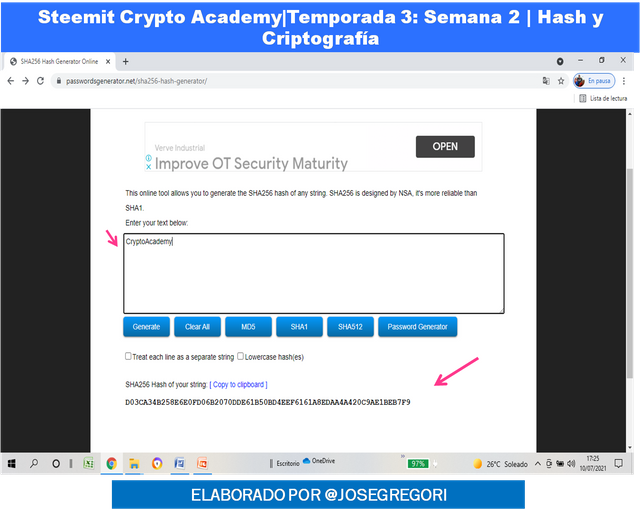

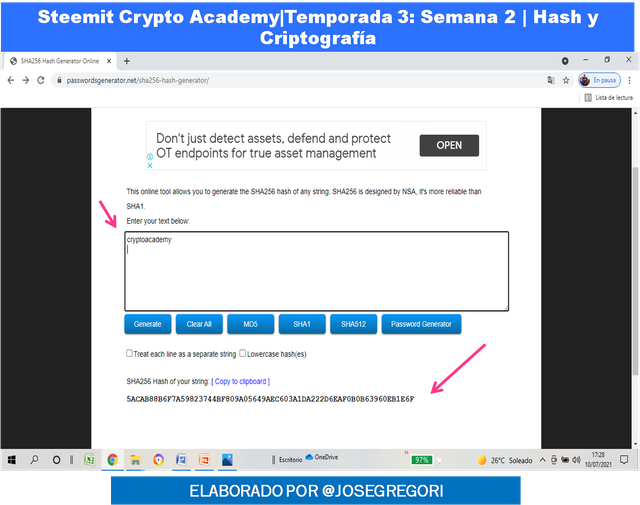

Genere el hash usando SHA-256, de la palabra CryptoAcademy y de cryptoacademy. Se requiere capture de pantalla. ¿Observa alguna diferencia entre ambas palabras? Explique.

Cuando utilizo las palabras CryptoAcademy y cryptoacademy para generar el hash usando el enlace de SHA-256, observo la siguiente particularidad entre ambas palabras, es que ambas me arrojan resultados o hash diferentes, aunque resulten ser las mismas entradas pero si la observamos bien no son las mismas entradas, si hay diferencia en la letras como en las mayusculas C y A de la primera palabra, la otra esta totalmente con minuscula, con esto quiero concluir que el valor que arroja, es que todos los datos que ingresen aunque sean iguales me va a llevar al hash de ese bloque, que es el codigo representado por numeros y letras, lo importante de todo lo mencionado es que el resumen criptográfico es único e irrepetible.

Con sus propias palabras explique la diferencia entre el hash y la criptografía.

El hash tiene como característica principal que verifica los datos que entran al bloque, arrojando como resultados un código que siempre va a estar confirmado por números y letras, los cuales va hacer el código de identificación de ese bloque, además las funciones de los hash es de convertir la información del bloque generando el hash para ese bloque, siendo único, e imposible de repetir. Otro punto importante de mencionar es que en la salida del hash, no puede revertirse el mensaje original.

En cambio la criptografía, tiene como función transmitir y proteger los datos, a manera de evitar que extraños puedan interceder y hackear la información, por eso se determina estas medidas como seguridad a la misma, es decir que el mensaje cifrado solo puede ser interpretado por los dos entes involucrados y pueden acceder a él. Por esta razón la criptografía utiliza algoritmos y claves para que sean cambiados. Además, el mensaje original puede ser cifrado mediante los algoritmos y las claves, de las que anteriormente hice mención.

Conclusión:

Para concluir este tema de investigación, pienso que la criptografía es la ciencia que ha venido a transmitir la información de un usuario a otro, pero siempre buscando la confidencialidad y la seguridad a manera de que no vayan a interceder en la información, por eso siempre piensa en la seguridad, y a partir de allí el hash va a formar parte del mundo criptográfico para la formación de contraseñas alfanuméricas que van a ser únicas, en el momento que identifica el hash del bloque y de la transacción.

Bibliografía:

- Las Laminas fueron realizadas en el Programa de PowerPoint

Gracias por participar en Steemit Crypto Academy Season 3:

Espero seguir leyendo tus publicaciones.

La primera pregunta tiene algunos detalles que mejorar, la resistencia a la preimagen, no la entendí.

En la pregunta 2 no pude ver los hash generado.

En la pregunta 3, hay un dato que no coincide y es el de cryptoacademy. puedo observar en su capture que el cursor está abajo, es decir parece que allí se le dio un enter y eso genera otro código. Y podemos observar, resistencia a la colisión.

Recomendaciones:

Debe investigar de tal forma que la explicación de cada pregunta sea fácil de entender por cualquier persona.

Cuando algún dato solicitado no se observa bien, se debe copiar y pegar en un sitio visible.

Calificación: 6.4

Muchas Gracias profesor por cada una de sus sugerencias, las tomare en cuenta